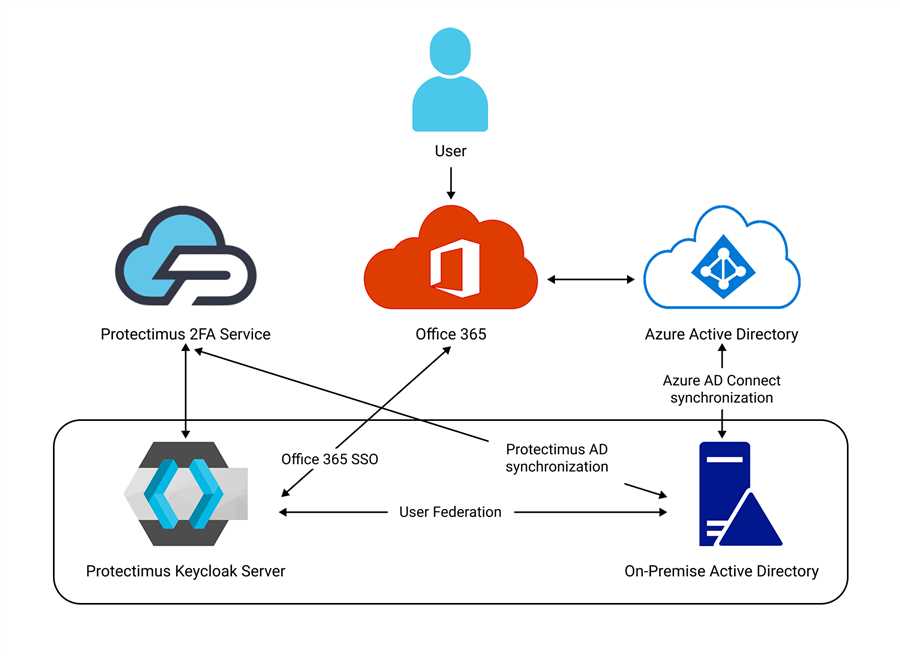

Безопасность онлайн-пространства — тема, которая пронизывает наш современный цифровой ландшафт. В поисках методов защиты, мы обращаемся к инструментам, которые обеспечивают дополнительный уровень обороны. В этом контексте возникает неизбежный вопрос о том, какие меры могут быть приняты, чтобы гарантировать идентификацию личности с высокой степенью точности и надежности.

Один замок, как говорится, не обеспечивает полную безопасность. Подобно этой аналогии, в мире онлайн-безопасности, одиночный метод идентификации может оставить систему уязвимой. Именно здесь на сцену выходит концепция двойного подтверждения. Поднятые вопросы не сводятся к простой защите паролем, но к принципиальной необходимости гарантировать, что тот, кто пытается получить доступ, действительно является тем, за кого себя выдает.

При рассмотрении этих моментов мы оказываемся на перекрестке между легкостью использования и надежностью системы. Технологии двухфакторной аутентификации представляют собой важный шаг вперед, предлагая баланс между безопасностью и удобством. В данной статье мы рассмотрим, почему это так и как эта концепция влияет на наше цифровое присутствие.

Защита от неправомерного доступа: важность применения двухэтапной проверки

Одним из ключевых элементов в стратегии обеспечения безопасности информации является контроль доступа к данным. Но с постоянным развитием методов взлома и хакерских атак, традиционные методы аутентификации могут оказаться недостаточно эффективными. В этой связи становится ясной необходимость в дополнительных мерах безопасности, которые могут повысить уровень защиты информации.

|

Современные цифровые угрозы |

Необходимость дополнительных мер безопасности |

|

Хакерские атаки |

Обеспечение конфиденциальности данных |

|

Фишинг и социальная инженерия |

Повышение уровня защиты информации |

|

Вредоносные программы и вирусы |

Предотвращение несанкционированного доступа |

Именно здесь на сцену выходит двухфакторная аутентификация – метод, который требует предоставления двух или более способов проверки подлинности личности пользователя перед предоставлением доступа к системе или данным. Этот подход становится дополнительным барьером для потенциальных нарушителей безопасности, так как даже в случае компрометации одного из факторов, второй остается недоступным для злоумышленника.

Принципы работы дополнительной аутентификации и ее эффективность в предотвращении атак

Современный цифровой мир сопровождается неизбежными угрозами, оставляя организации и частных пользователей уязвимыми перед потенциальными атаками и инцидентами безопасности. Необходимость дополнительных мер безопасности становится неотъемлемой частью стратегии защиты информации и личных данных.

Принципы работы дополнительной аутентификации основаны на идее использования нескольких факторов для подтверждения личности пользователя. Этот метод значительно усложняет задачу потенциального нарушителя, так как для успешного взлома системы необходимо обойти не один, а несколько уровней защиты.

Эффективность дополнительной аутентификации в предотвращении атак подтверждается статистическими данными и практическим опытом использования. Системы, в которых применяется двухфакторная аутентификация, демонстрируют более высокий уровень защиты и снижение вероятности успешных кибератак.

Использование дополнительных факторов, таких как биометрические данные или одноразовые пароли, дополняет традиционные методы аутентификации, обеспечивая более надежную защиту от взлома и несанкционированного доступа.

Принципы работы двухфакторной аутентификации и ее эффективность в предотвращении атак

В данном разделе мы рассмотрим принципы функционирования системы, основанной на использовании двух факторов для подтверждения личности пользователя. Этот метод активно применяется в сфере обеспечения безопасности и позволяет значительно повысить уровень защиты от несанкционированного доступа.

Принципы работы

Основой двухфакторной аутентификации является использование не одного, а двух различных методов подтверждения личности. Обычно это что-то, что пользователь знает (например, пароль) и что-то, что он имеет (например, физическое устройство, такое как токен или смарт-карта). Комбинация этих двух факторов обеспечивает более надежную защиту, поскольку атакующему теперь необходимо обойти оба этих уровня безопасности, что значительно усложняет процесс взлома.

Эффективность в предотвращении атак

Использование двухфакторной аутентификации существенно уменьшает вероятность успешной атаки на систему. Даже если злоумышленнику удастся узнать пароль пользователя, ему всё равно придется преодолеть второй фактор аутентификации, который может быть гораздо сложнее в подделке или подборе. Это делает процесс взлома значительно более затратным по времени и ресурсам, что часто делает его невыгодным.

Таким образом, двухфакторная аутентификация является эффективным инструментом в борьбе с различными видами атак, обеспечивая более высокий уровень безопасности для пользователей и систем в целом.

Повышение уровня безопасности: интеграция двухфакторной аутентификации в повседневную жизнь

В данном разделе рассмотрим, каким образом применение дополнительных методов подтверждения личности в сфере цифровой безопасности влияет на повседневную рутину. Уделяя внимание мерам обеспечения защиты при доступе к личной информации и онлайн-сервисам, мы обращаемся к инструментам, которые помогают укрепить оборону от потенциальных угроз.

Двухфакторная аутентификация становится неотъемлемой частью нашего повседневного взаимодействия с цифровыми технологиями. Этот метод обеспечивает дополнительный уровень безопасности, требуя от пользователя подтверждения своей личности не только через пароль, но и через другой, уникальный фактор.

Основная цель интеграции двухфакторной аутентификации в повседневную жизнь заключается в укреплении защиты от различных видов кибератак. Путем добавления дополнительного этапа подтверждения личности мы уменьшаем вероятность несанкционированного доступа к нашим личным данным и онлайн-аккаунтам.

- Представление о роли дополнительных мер безопасности в цифровом мире

- Принципы и эффективность работы двухфакторной аутентификации

- Интеграция двухфакторной аутентификации в повседневную практику

- Практические примеры применения двухфакторной аутентификации

- Преимущества и потенциальные ограничения данного метода защиты